2

east-tec InvisibleSecrets

east-tec O InvisibleSecrets não apenas criptografa seus dados e arquivos para segurança ou transferência segura pela rede, mas também os oculta em lugares que na superfície aparecem ...

- Pago

- Windows

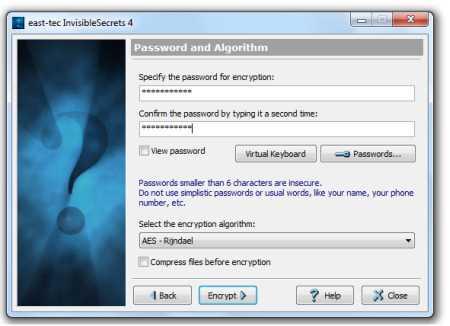

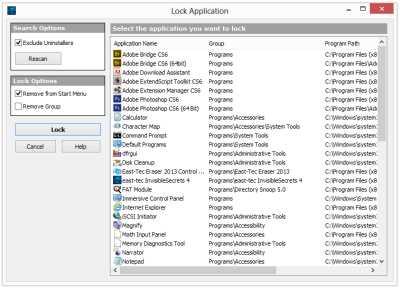

O east-tec InvisibleSecrets não apenas criptografa seus dados e arquivos para segurança ou transferência segura pela rede, mas também os oculta em lugares que na superfície parecem totalmente inocentes, como arquivos de imagem ou som ou páginas da web.Esses tipos de arquivos são um disfarce perfeito para informações confidenciais.Ninguém, nem mesmo sua esposa, seu chefe ou um hacker perceberiam que seus documentos ou cartas importantes são armazenados em suas fotos das últimas férias ou que você usa sua página pessoal para trocar mensagens ou documentos secretos.Recursos do east-tec InvisibleSecrets: fortes algoritmos de criptografia;esteganografia e uma biblioteca de locais favoritos para transportadoras;uma solução de gerenciamento de senhas que armazena todas as suas senhas com segurança e ajuda a criar senhas seguras, acesso mais rápido às suas senhas, acessando o gerenciador de senhas diretamente no menu da bandeja;um teclado virtual criado para impedir que qualquer software de registro de chaves roube suas senhas;um triturador que ajuda a destruir além de arquivos de recuperação, pastas e vestígios da Internet;um armário que permite proteger com senha certos aplicativos;a capacidade de criar pacotes de autodescriptação e enviá-los a seus amigos ou parceiros de negócios, você poderá enviar com segurança os pacotes de autodescriptação como arquivos zip;uma ferramenta que permite transferir uma senha com segurança pela Internet;uma placa de criptografia para ajudá-lo a usar o programa do Windows Explorer e um sistema de notícias em tempo real que permite manter-se atualizado com novas versões, novos produtos, novos recursos e ofertas especiais, sem precisar navegar na pesquisa no sitepara novas informações.east-tec O InvisibleSecrets é integrado ao shell e oferece um assistente que o guia por todas as etapas necessárias para proteger seus dados.