448

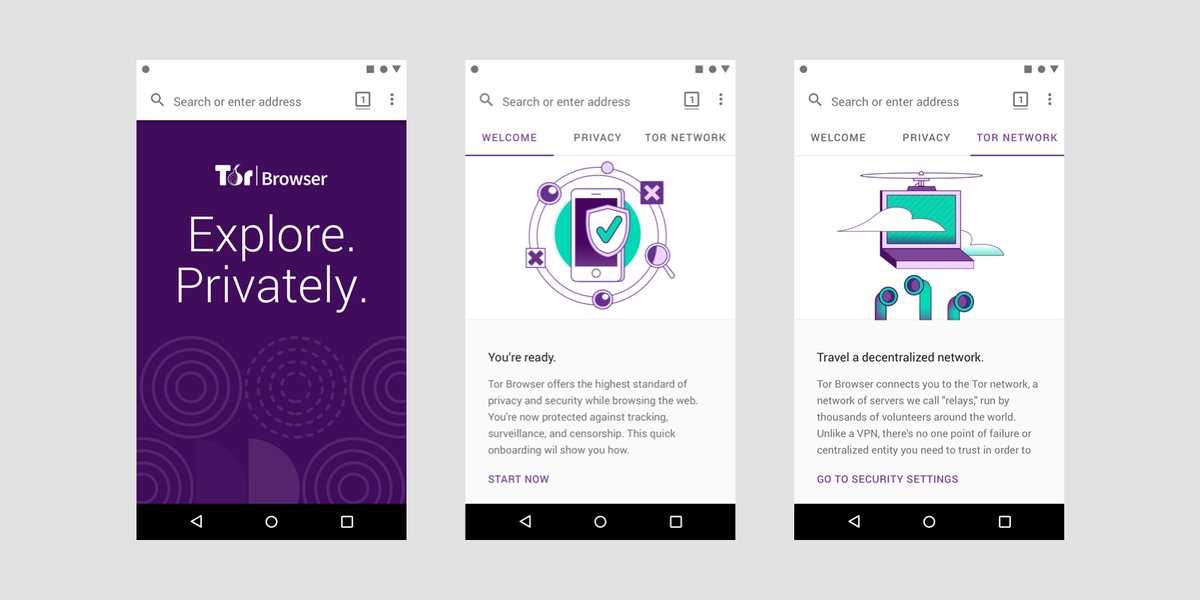

O software Tor protege você repassando suas comunicações em uma rede distribuída de relés executados por voluntários em todo o mundo: impede que alguém que esteja assistindo à sua conexão com a Internet aprenda quais sites você acessa, impede que os sites que você acessa aprendam sua localização física epermite acessar sites bloqueados.O Navegador Tor permite que você use no Windows, Mac OS X ou Linux sem precisar instalar nenhum software.Ele pode ser executado em uma unidade flash USB, vem com um navegador pré-configurado para proteger seu anonimato e é independente.

tor-browser

Local na rede Internet:

https://www.torproject.org/projects/torbrowser.htmlRecursos

- Bloqueador de rastreadores

- Anticensoria

- Portátil

- VPN incorporada

- Análise de Tráfego

- Privacidade focada

- Força a conexão criptografada

- Navegue anonimamente

- Esconda seu IP

- Proteção proativa

- Privacidade Protegida

- Anonimato

- segurança e privacidade

- Navegadores da Web baseados no Firefox

- Depurador incorporado

- Bloqueador de anúncios embutido

- Software livre

- Aplicativos de código aberto

- Bloqueador de scripts malicioso

- Depuração IMAP

Categorias

Alternativas ao Tor Browser para Mac

12

12

HideIP VPN

Estou procurando há muito tempo para encontrar um aplicativo realmente eficiente, estável e acessível, que funcione no Mac OSX para ocultar meu IP, para que eu possa ver a televisão americana on-line.

12

Netsukuku

Netsukuku é uma rede mesh ou protocolo P2P que gera e se sustenta de forma autônoma.

- Grátis

- Self-Hosted

- Windows

- Mac

- Linux

10

9

Super VPN

O Super VPN foi fundado em 2010 por uma equipe entusiasta de profissionais de TI que já fornecem serviços de hospedagem na web com sucesso desde 2002.

8

Sushi Browser

O conceito do "Sushi Browser" está querendo utilizar a tela com a capacidade máxima apenas por uma operação simples. Seu objetivo é ser tão fantástico quanto o sushi.

8

8

7

7

i2pd (I2P Daemon)

O I2P (Invisible Internet Protocol) é uma camada de rede anônima universal.

7

6

strongSwan

O strongSwan é uma solução VPN baseada em IPsec de código aberto para Linux e outros sistemas operacionais baseados em UNIX que implementam os protocolos de troca de chaves IKEv1 e IKEv2.

6

cryptostorm

Uma VPN pós-Snowden construída com base no anonimato e na segurança.O serviço exige que você pense e tenha um entendimento geral das configurações de software / rede.Conhecimento de nível intermediário.

6