6

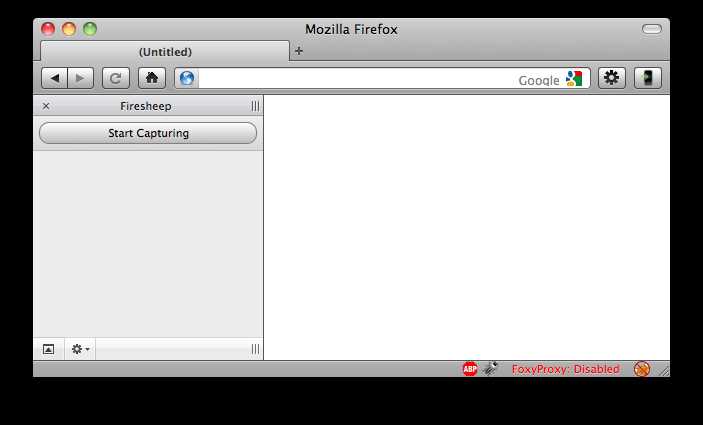

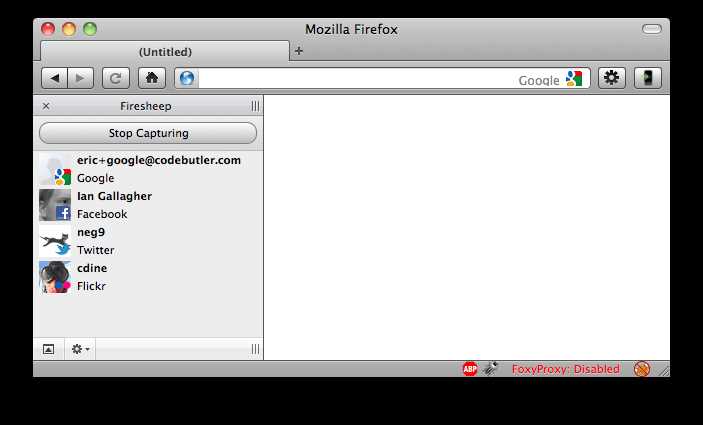

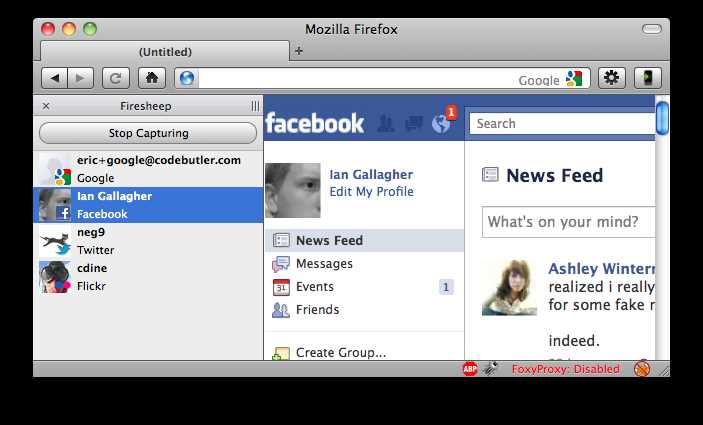

Ao fazer login em um site, você geralmente inicia enviando seu nome de usuário e senha.O servidor verifica se existe uma conta que corresponda a essas informações e, em caso afirmativo, responde com um "cookie" usado pelo navegador para todas as solicitações subsequentes.É extremamente comum os sites protegerem sua senha criptografando o login inicial, mas surpreendentemente incomum os sites criptografarem todo o resto.Isso deixa o cookie (e o usuário) vulnerável.O sequestro de sessão HTTP (às vezes chamado de "sidejacking") ocorre quando um invasor retém o cookie de um usuário, permitindo que ele faça tudo o que o usuário pode fazer em um site específico.Em uma rede sem fio aberta, os cookies são basicamente gritados pelo ar, tornando esses ataques extremamente fáceis ... Esse é um problema amplamente conhecido, falado até o momento, mas sites muito populares continuam falhando na proteção de seus usuários.A única correção eficaz para esse problema é a criptografia completa, conhecida na Web como HTTPS ou SSL.O Facebook está constantemente lançando novos recursos de "privacidade" em uma tentativa interminável de reprimir os gritos de usuários infelizes, mas qual é o ponto em que alguém pode simplesmente assumir uma conta inteiramente?O Twitter forçou todos os desenvolvedores de terceiros a usar o OAuth e imediatamente lançou (e promoveu) uma nova versão de seu site inseguro.Quando se trata de privacidade do usuário, o SSL é o elefante na sala.Hoje, no Toorcon 12, anunciei o lançamento do Firesheep, uma extensão do Firefox projetada para demonstrar o quão sério é esse problema.Depois de instalar a extensão, você verá uma nova barra lateral.Conecte-se a qualquer rede wifi aberta e clique no grande botão "Iniciar captura".Então espere.